Olá futuro Hacker, seja bem-vindo. Aqui você irá descobrir como encontrar vulnerabilidades com o nessus.

Geralmente, você fará uma varredura de vulnerabilidade antes de fazer um teste de penetração. Os verificadores de vulnerabilidades contêm um banco de dados de todas as vulnerabilidades conhecidas e farão a varredura de sua máquina ou rede para ver se essas vulnerabilidades parecem existir. Se o fizerem, é seu trabalho testar se são reais e se podem ser explorados.

Os scanners de vulnerabilidade são notórios por lançar falsos positivos. Essas são vulnerabilidades encontradas pelo scanner que não estão realmente lá. Se os scanners de vulnerabilidade pudessem detectar vulnerabilidades com precisão, quem precisaria de pentesters??

Entre os scanners de vulnerabilidade mais usados no mercado está o Nessus. Tornou-se uma espécie de padrão para scanners de vulnerabilidade. Originalmente iniciado como um projeto de código aberto, foi comprado pela Tenable e agora é um produto comercial. Apesar disso, o Nessus ainda tem um scanner de vulnerabilidade “doméstico” que eles distribuem gratuitamente e você pode usá-lo para até 16 endereços IP. É isso que vamos usar aqui.

Como um hacker, se você puder fazer uma varredura de vulnerabilidade em uma rede interna, você terá um banco de dados de todas as vulnerabilidades potenciais na rede. Então, você simplesmente precisa encontrar o exploit adequado para tirar vantagem disso. Infelizmente, os scanners de vulnerabilidade são muito “barulhentos” e um administrador de rede poderá detectá-los. Felizmente, nem todas as organizações têm um administrador de segurança rede.

Embora o Nessus já exista há um bom tempo, o governo dos EUA só recentemente mudou para o Nessus para todas as varreduras de vulnerabilidade. Quase todos os escritórios federais e bases militares dos EUA em todo o mundo agora usam o Nessus para fazer a varredura em busca de vulnerabilidades. Esta pode ser uma informação útil.

Os scanners de vulnerabilidade não são perfeitos. Eles não podem detectar o dia zero e, como o software AV, seu banco de dados precisa ser atualizado diariamente para ser preciso. Provavelmente, o maior fator limitante no uso de scanners de vulnerabilidade são os falsos positivos. Essas varreduras podem produzir centenas de vulnerabilidades potenciais e geralmente menos de 10% são vulnerabilidades reais. É por isso que as empresas e instituições ainda precisam de hackers de chapéu branco – para separar os falsos positivos dos verdadeiros positivos. Quando eles não produzirem mais falsos positivos, os testadores de penetração ficarão desempregados, mas não espero ver isso em minha vida.

Como um hacke pentester de chapéu branco, você precisa estar familiarizado com os scanners de vulnerabilidade. Como o Nessus é o mais usado, vamos testá-lo. Para aqueles que desejam um scanner de vulnerabilidade que se integre ao Metasploit, considere o Nexpose do Rapid7.

Etapa 1 Instalando o Nessus

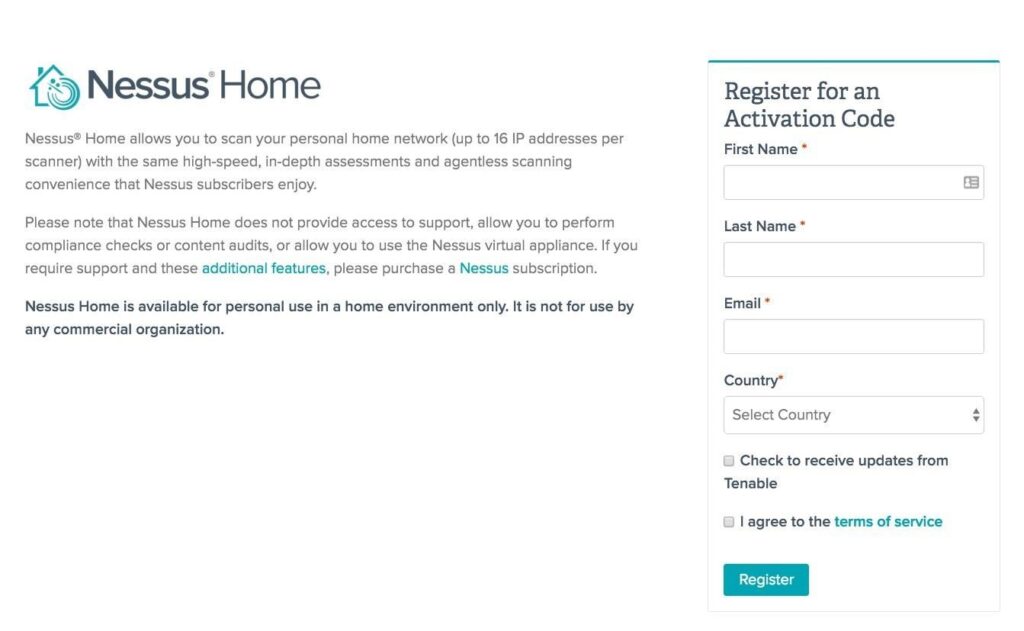

Para começar, precisamos baixar o Nessus no site da Tenable. A Tenable não facilita a localização da versão doméstica gratuita, mas você pode encontrá-la aqui .

A Tenable requer que você se registre para obter o aplicativo gratuito, portanto, você precisará fornecer um endereço de e-mail para receber um código de ativação.

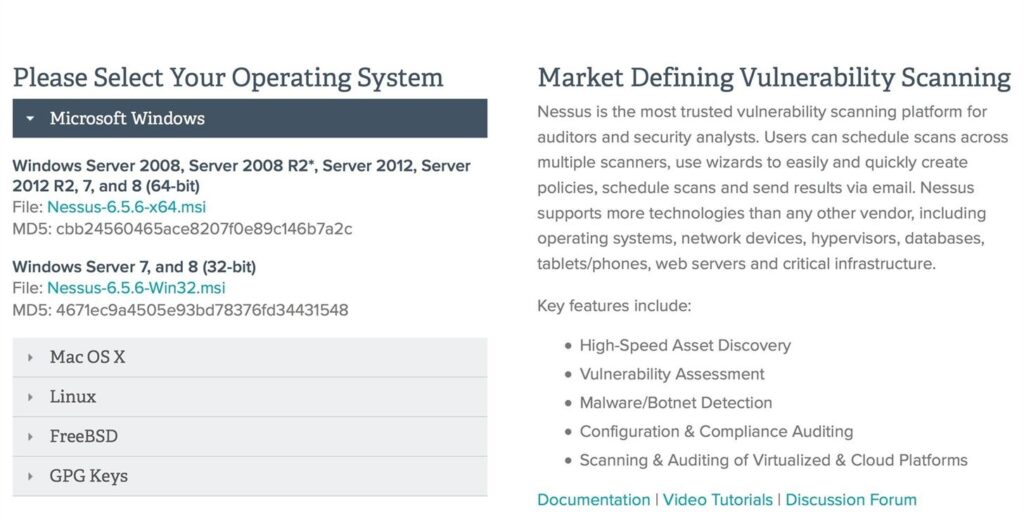

Ao clicar em “Registrar”, selecione o botão “Baixar” para visitar a página de downloads , onde é perguntado qual sistema operacional você está usando. baixe a versão apropriada para seu sistema operacional e arquitetura.

Etapa 2 Nessus funcionando

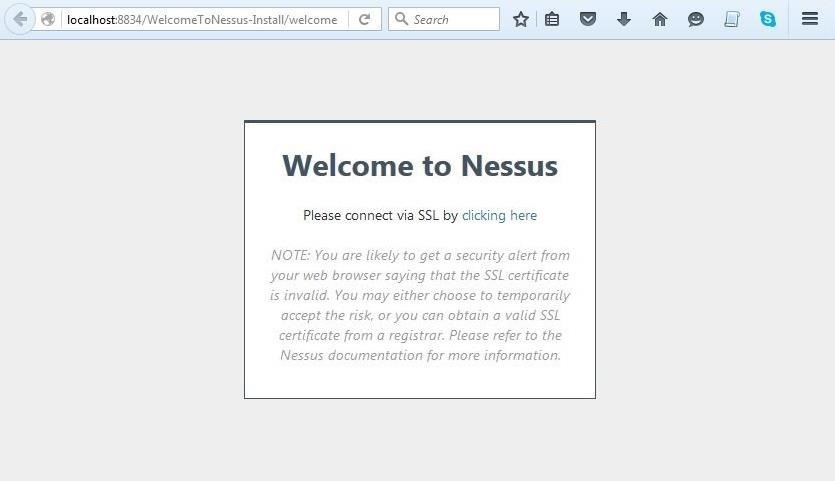

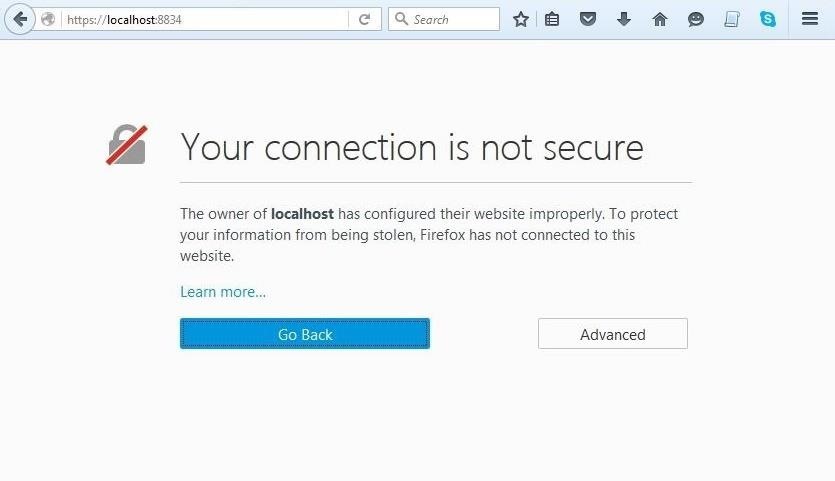

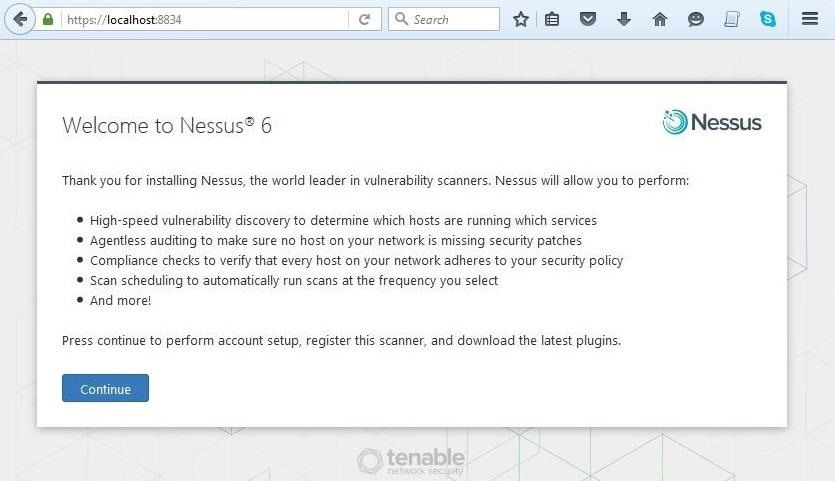

Após a conclusão da instalação, o Nessus abrirá seu navegador padrão com a mensagem abaixo. O Nessus foi desenvolvido com uma arquitetura cliente-servidor. Você instalou seu servidor no localhost e o navegador representa o cliente. Na realidade, você pode acessar o servidor Nessus de qualquer sistema por meio de um navegador da web.

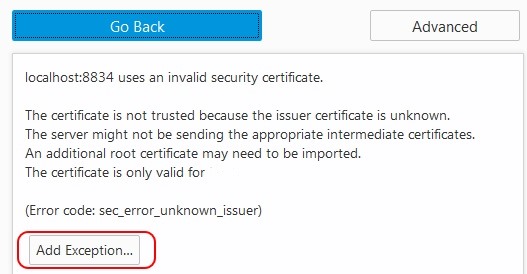

É provável que você receba uma mensagem que diz “Sua conexão não é segura”. Clique em “Avançado”.

Em seguida, insira uma exceção para a conexão Nessus na porta 8834.

Etapa 3 Configurando o Nessus

Agora estamos prontos para começar a usar o Nessus para encontrar vulnerabilidades.

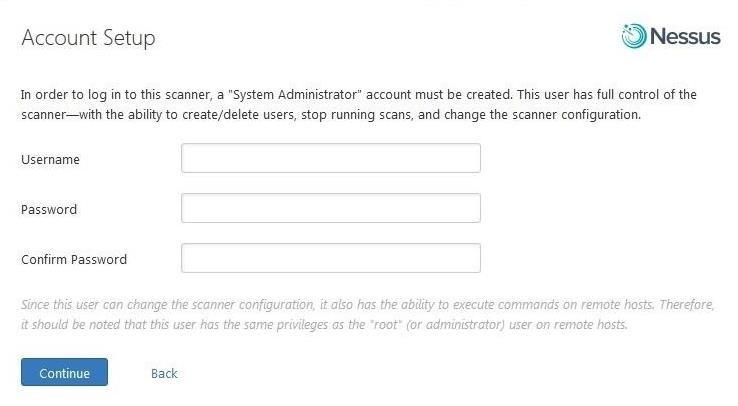

Você precisará primeiro configurar uma conta. Esta é a conta que você usará para fazer login no servidor Nessus.

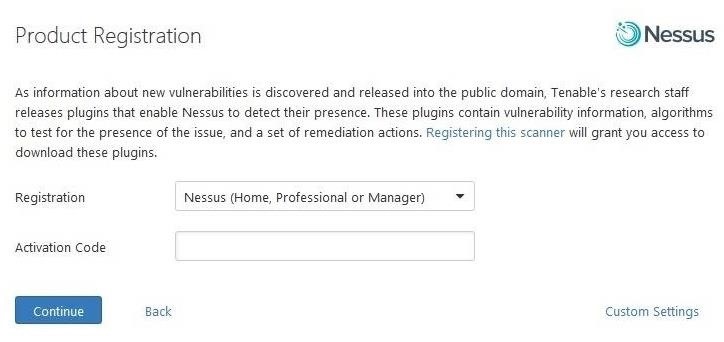

Após inserir seu nome de usuário e senha (este nome de usuário e senha são apenas para o Nessus), você está pronto para ativar o Nessus. Volte para o seu e-mail e recupere o código de ativação que o Nessus lhe enviou e digite-o quando solicitado.

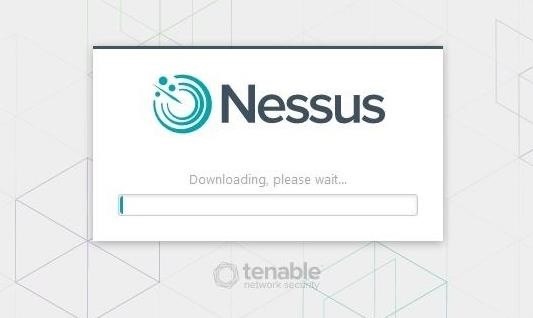

Quando terminar, o Nessus começará a baixar todas as atualizações e plug-ins necessários para encontrar vulnerabilidades em sua rede. Seja paciente, pois isso pode demorar um pouco.

Etapa 4 Iniciando verificação de vulnerabilidade

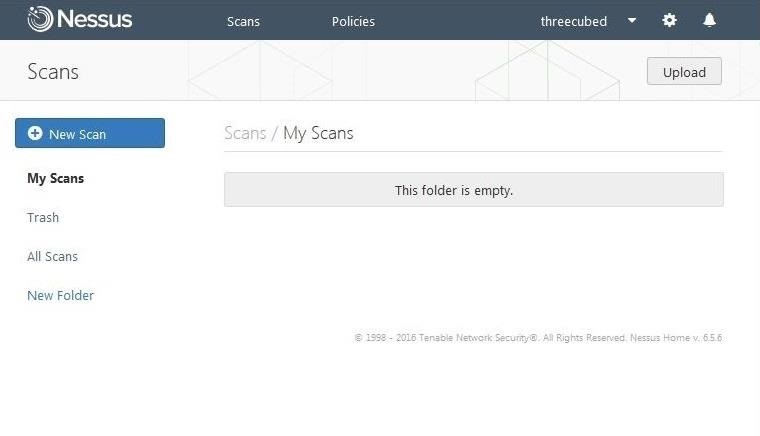

Quando o Nessus concluir sua atualização, você será saudado com uma tela como esta abaixo. Clique em “Nova digitalização”.

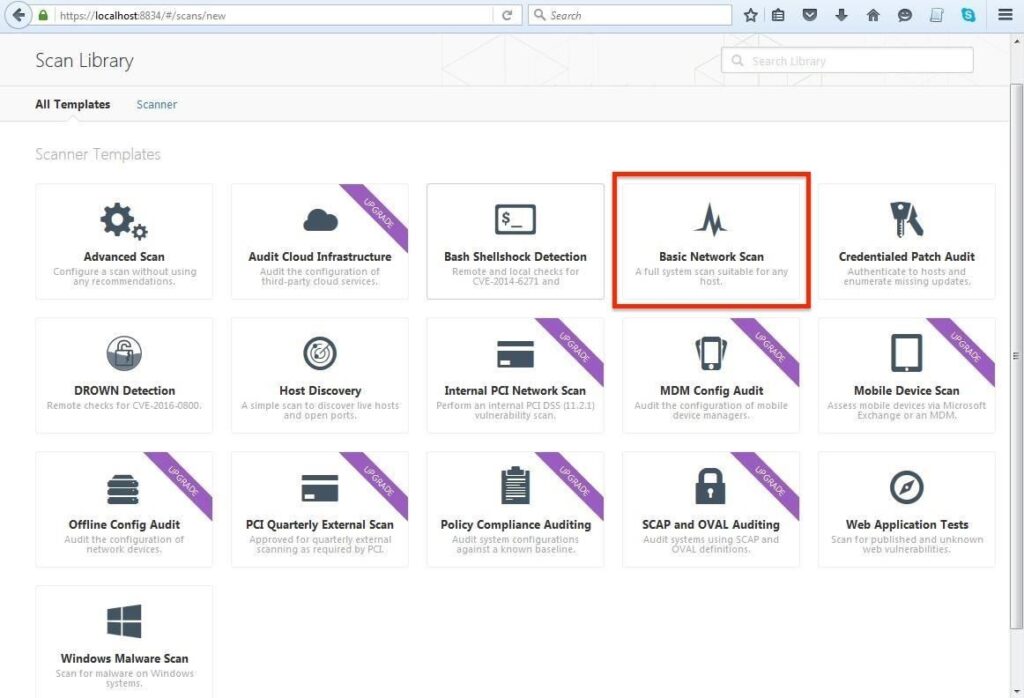

Isso abre uma nova tela que permite escolher o tipo de varredura que deseja executar. Observe que algumas das varreduras só podem ser feitas com uma atualização. Vamos clicar em “Digitalização de rede básica”.

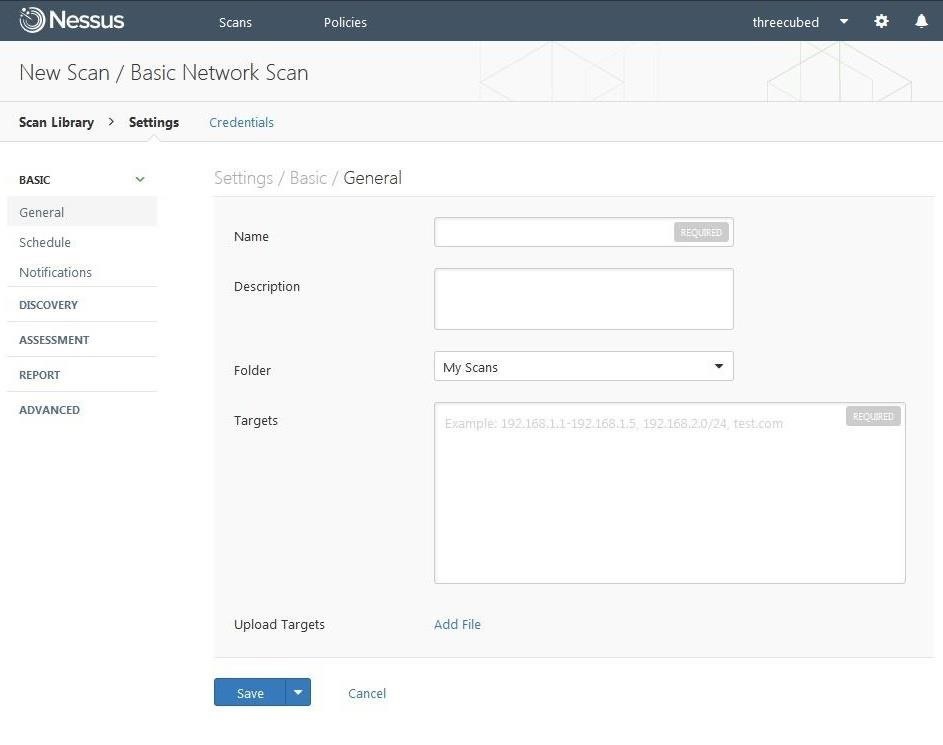

Isso abre uma tela como a abaixo, que pede para você nomear sua varredura e enumerar seus alvos.

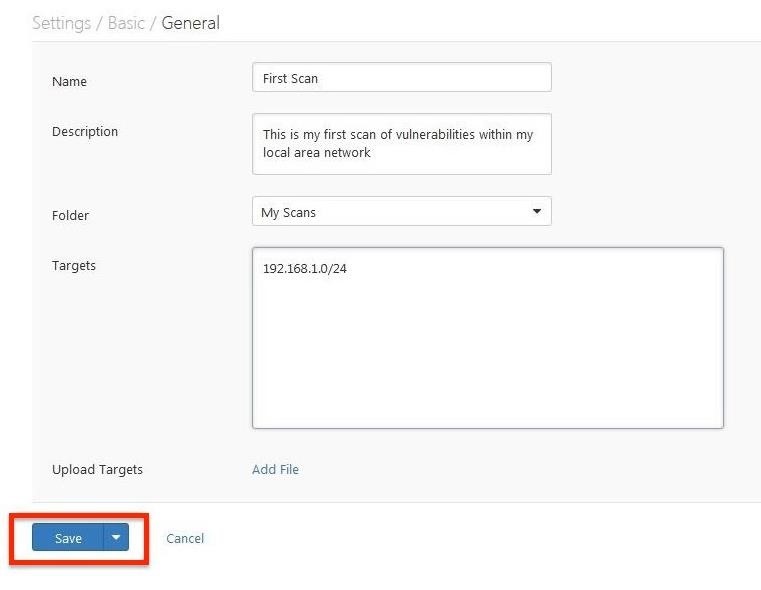

Simplesmente foi nomeado de “Primeira Varredura” e varreu a rede local em 192.168.1.0/24. Você pode nomear o seu como quiser, mas certifique-se de usar os IPs em sua rede e clique em “Salvar”.

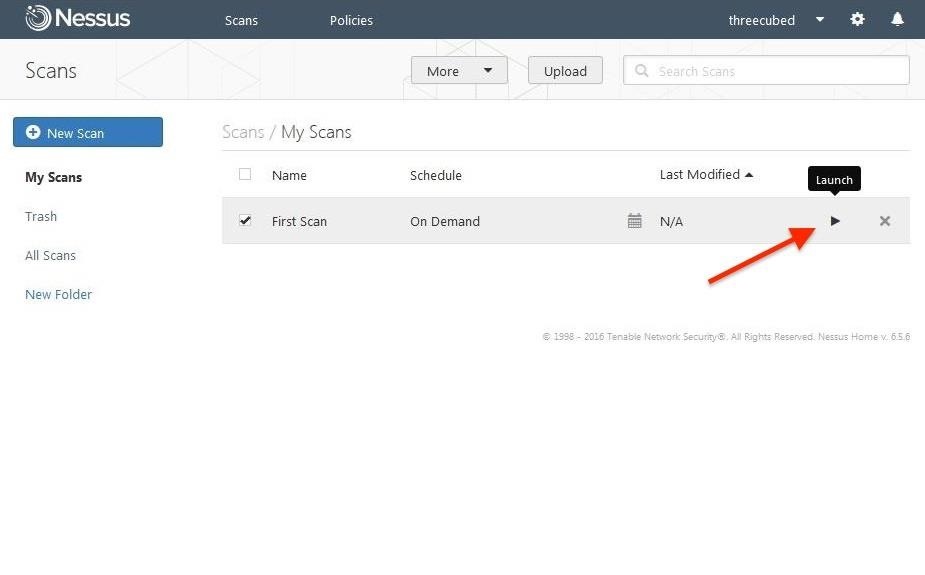

Agora, clique no botão “Iniciar” para iniciar a verificação de vulnerabilidade.

Etapa 5 Visualizando seus resultados de vulnerabilidade

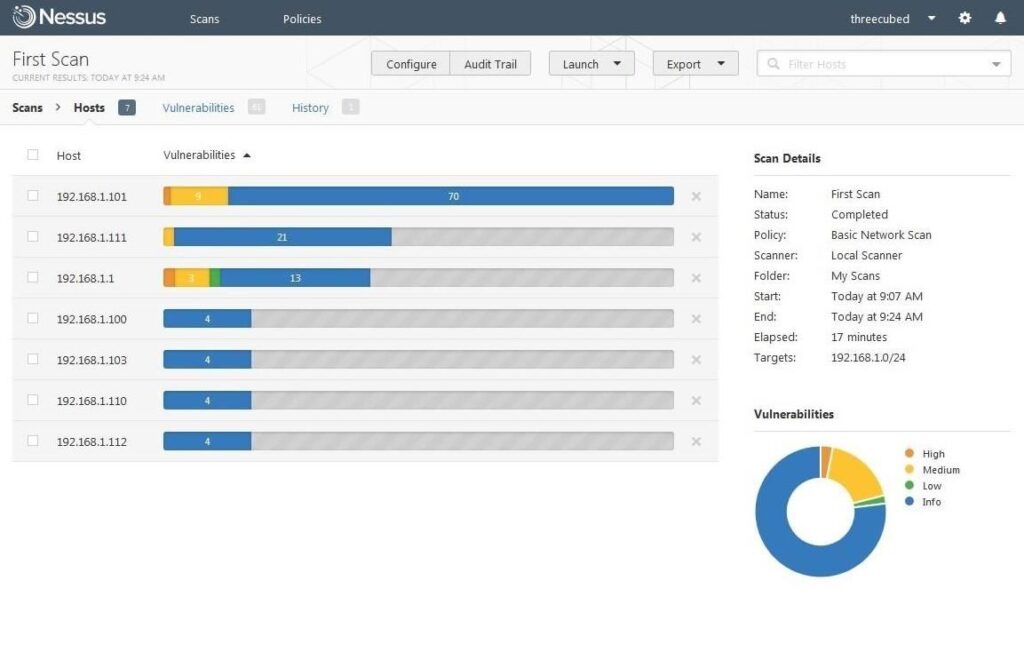

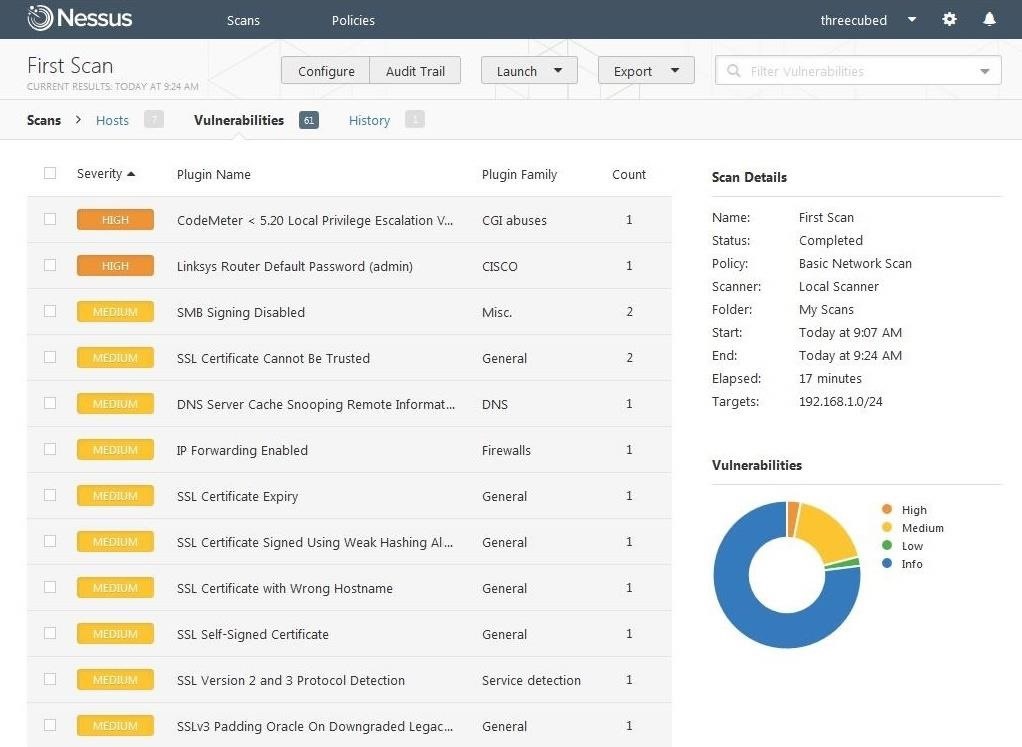

Quando a verificação de vulnerabilidade for concluída, ela listará cada um dos hosts por IPs verificados e os riscos associados a cada um. Os riscos são codificados por cores, sendo a laranja queimada o mais crítico.

Clique em “Vulnerabilidades” no menu da linha superior para exibir todas as vulnerabilidades encontradas na rede.

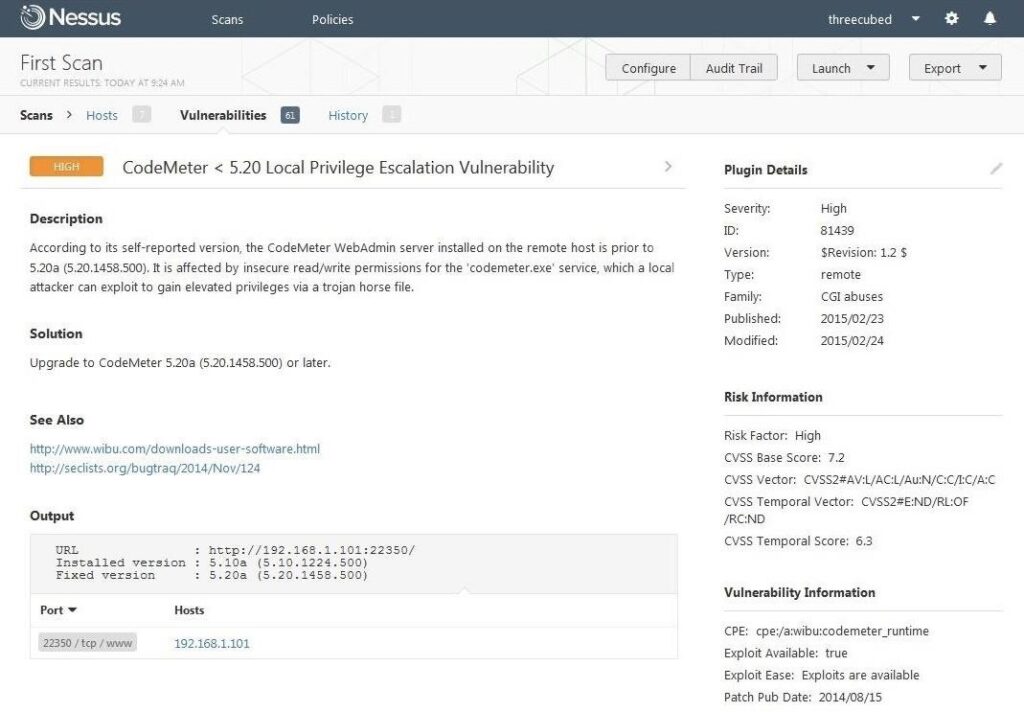

Quando uma vulnerabilidade individual é selecionada, ela exibe mais detalhes sobre essa vulnerabilidade específica.

Finalmente, os resultados podem ser salvos em vários formatos diferentes para fins de relatório. Clique na guia “Exportar” para abrir um menu com:

- Nessus

- HTML

- CSV

- Nessus DB

O Nessus se tornou o padrão de fato em scanners de vulnerabilidade e todo hacker de chapéu branco deve estar familiarizado com ele. Ele é capaz de encontrar vulnerabilidades conhecidas, mas suas limitações, como todos os scanners de vulnerabilidade, são falsos positivos. Uma vez que o hacker de chapéu branco tem essa lista de vulnerabilidades, ele precisa testar cada uma delas para determinar se são vulnerabilidades reais ou não.

Quer descobrir como ganhar dinheiro sendo um Hacker ético ? de uma olha nesse treinamento inédito no Brasil e comece a Hacker quase tudo.

Deixe um comentário